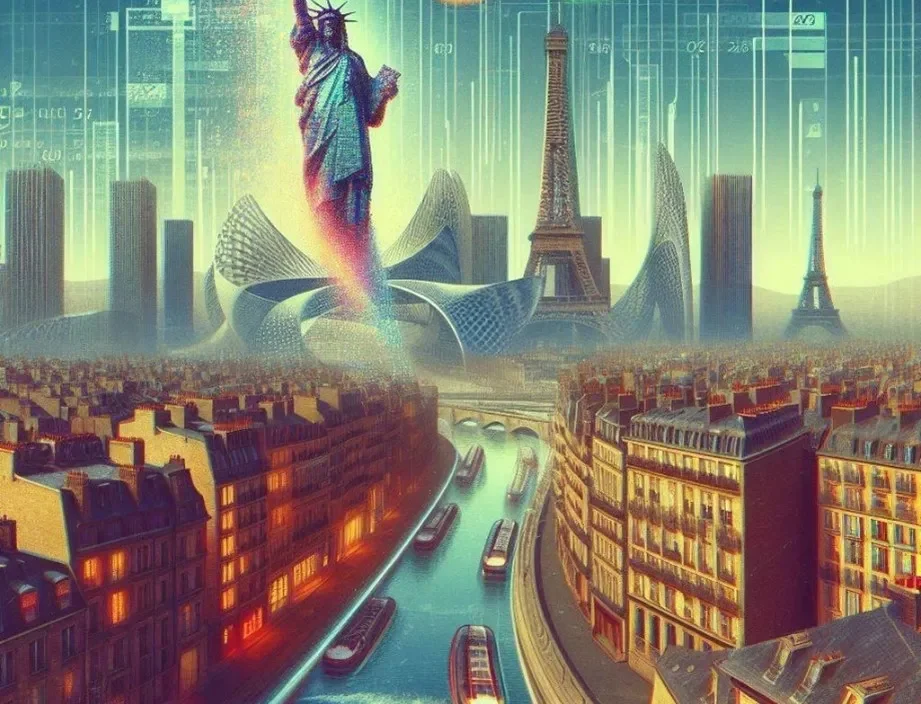

Paris 2024 : entre cyberattaques redoutées et réalité maîtrisée !

Après avoir accueilli la Coupe du monde de rugby en 2023, la France devait relever des défis de sécurité encore plus élevés pour les Jeux Olympiques de Paris 2024, en particulier sur le plan de la cybersécurité. En raison de leur portée mondiale, les JO sont une cible de choix pour les cyberattaques, comme en témoignent les 450 millions d’attaques lors des Jeux de Tokyo en 2021. Des acteurs étatiques comme la Russie, l’Iran, et la Chine, ainsi que des cybercriminels et hacktivistes, auraient pu exploiter cet événement pour mener des attaques aux objectifs variés, sur fond de tensions géopolitiques.

Lors des Olympiades de Paris, les cybermenaces étaient attendues, notamment en raison des tensions géopolitiques et de l’interdiction, formulée par le CIO, aux athlètes russes d’y participer. Des groupes comme « People’s Cyber Army » ont annoncé des attaques, menant principalement des actions de déni de service (DDoS) et de désinformation. Des tentatives de phishing et de compromission de données ont été observées, avec des informations volées circulant sur le dark web.

Cependant, grâce à une préparation rigoureuse, inspirée des leçons apprises depuis les Jeux de Tokyo en 2021, les dispositifs de sécurité ont su contrer ces menaces. L’ANSSI a recensé 548 incidents, dont la plupart ont eu un faible impact, sans perturber les compétitions, témoignant de la réussite de la stratégie française de cybersécurité.

Retrouvez l’analyse complète de notre expert en menace cyber, Julien D. pour mieux comprendre les dessous de la cybersécurité aux JO et le rôle crucial des acteurs en première ligne : https://sysdream.com/blog/paris-2024-cybermenaces-sous-controle-ou-anticipation-reussie-le-bilan-de-la-securite-numerique-des-jeux-olympiques